Personne n’a jamais vu un système d’information aussi exposé qu’un Electronic Systems Protection mal piloté. Centraliser, c’est concentrer toutes les cartes sur une seule table : la gestion des droits devient limpide, mais le moindre faux pas peut faire vaciller l’ensemble. À l’opposé, la décentralisation disperse le risque, chaque entité gère sa propre forteresse, mais la multiplication des portes d’entrée complique la surveillance et impose une coordination sans faille.

Le mode de chiffrement s’accorde avec cette architecture : centralisé, le déploiement des clés s’en trouve simplifié, mais tout incident prend une ampleur démesurée. Décentralisé, chacun détient sa part du secret, rendant la gestion plus laborieuse, mais diluant la vulnérabilité. Pour le stockage sécurisé, la question se joue sur la capacité à restaurer vite, à synchroniser sans failles : tout dépend de la structure choisie.

Centralisation ou décentralisation : quels enjeux pour le contrôle d’accès, le chiffrement et le stockage sécurisé ?

La centralisation des protections électroniques impose une discipline stricte : chaque flux, identité ou accès passe sous le même regard. Ce schéma garantit une uniformité de traitement, des règles claires pour le contrôle d’accès, le chiffrement ou le stockage sécurisé. Le centre de services IT centralisé devient le garant de la cohérence et du respect des politiques de sécurité. Rien n’échappe à ce pilotage : conformité aux normes telles que ISO 27001, RGPD ou PCI DSS, audits, gestion des risques, tout se joue sur une même interface. Ce modèle limite les écarts, réduit les coûts parasites et permet des arbitrages rapides. La gouvernance, forte et assumée, devient le levier d’une sécurité homogène, avec des budgets mieux employés et des pratiques qui se diffusent sans inertie.

La décentralisation inverse la logique : chaque filiale, chaque site s’empare de la gestion. Le centre de services IT décentralisé s’adapte aux réalités du terrain, aux particularités de chaque équipe. Résultat : une agilité de tous les instants, une réponse immédiate face à l’imprévu. Mais la force de réaction se paie d’une complexité accrue : multiplication des méthodes, des outils, des points d’accès. Les droits d’accès se morcellent, le chiffrement se décline localement, les sauvegardes se dispersent. La surface d’attaque s’élargit, la cohérence recule et la sécurité globale se fragilise.

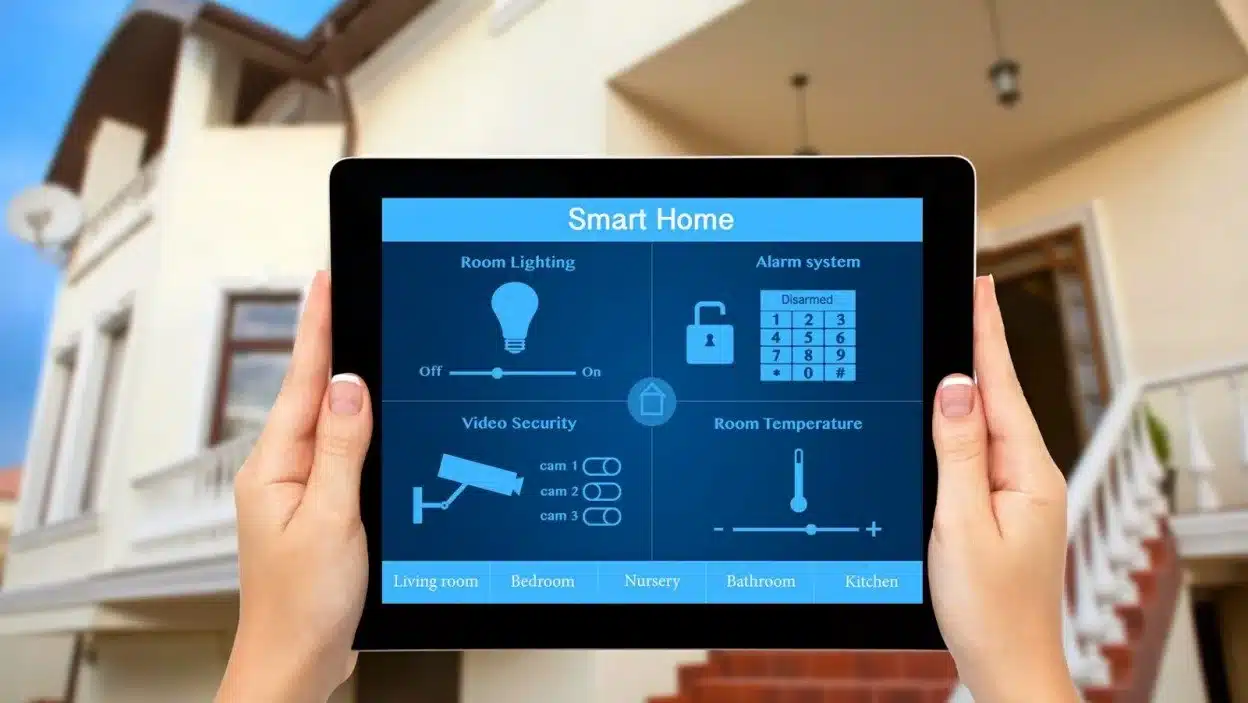

Un nombre croissant d’organisations misent sur l’hybride. Certaines plateformes, comme MobiCall ou AEOS, allient une gestion centralisée pour la supervision, le reporting et la conformité, tout en laissant aux équipes locales l’agilité nécessaire au quotidien. L’intégration de solutions SIEM, UTM et SOAR orchestre la détection et la gestion des alertes, automatise les réponses, réduit la marge d’erreur humaine. Les technologies de vidéosurveillance IP et la biométrie s’associent désormais à l’authentification réseau, verrouillant les environnements numériques qui exigent une sécurité sans faille.

Choisir et déployer la solution adaptée à vos besoins de protection des systèmes électroniques

S’orienter vers une gestion centralisée des appareils change la donne : toutes les informations, tous les accès, chaque événement critique remontent sur un même tableau de bord. Ce dashboard interactif devient le centre névralgique : surveillance en temps réel, détection des failles, planification de la maintenance, tout converge ici. Les entreprises qui veulent garantir leur conformité avec ISO 27001, RGPD ou PCI DSS y trouvent un allié de poids. Pour les structures multi-sites, une plateforme logicielle centralisée comme MobiCall ou AEOS impose sa logique : droits d’accès maîtrisés, mises à jour automatisées, coordination des partenaires simplifiée.

Voici trois axes sur lesquels s’appuyer pour renforcer la protection :

- SIEM et UTM centralisent la collecte et l’analyse des journaux, repèrent les menaces, simplifient le reporting et coordonnent la réponse aux incidents.

- La convergence des PACS, de la vidéosurveillance IP et des données biométriques densifie la défense, faisant fusionner sécurité périmétrique et logique d’accès.

- L’automatisation intelligente via SOAR ou l’intelligence artificielle permet d’anticiper et d’accélérer le traitement des incidents.

Dans les data centers, chaque variable compte : capteurs de température, d’humidité ou de condensation tels que ceux fournis par Thermokon s’intègrent à la gestion centralisée du bâtiment. L’ensemble des paramètres critiques est surveillé, la moindre alerte sur le BUS permet d’agir immédiatement, optimisant à la fois sécurité et performance. Ce pilotage global réduit les dépenses, fiabilise les installations et assure une continuité d’exploitation sans interruption.

Au bout du compte, choisir entre centralisation et décentralisation, c’est accepter de composer avec la carte et le territoire : tout miser sur la force du centre, ou préférer l’agilité des périphéries. Le paysage du digital ne cesse d’évoluer ; reste à savoir où placer le curseur, et surtout, qui gardera la main sur le verrou.